01 .

회사에 더 큰 이미지에서 이미지 썸네일을 생성하는 AWS Lambda 함수가 있습니다. Lambda 함수는 동일한 AWS 계정의 Amazon S3 버킷에 대한 읽기 및 쓰기 액세스 권한이 필요합니다.

Lambda 함수에 이 액세스를 제공하는 솔루션은 무엇입니까? (두 가지를 선택합니다.)

- A. 프로그래밍 방식의 액세스 권한만 있는 IAM 사용자를 생성합니다. 새 액세스 키 페어를 생성합니다. 액세스 키 ID 및 보안 액세스 키를 사용하여 Lambda 함수에 환경 변수를 추가합니다. Amazon S3와 통신하는 동안 런타임에 환경 변수를 사용하도록 Lambda 함수를 수정합니다.

- B. Amazon EC2 키 페어를 생성합니다. AWS Secrets Manager에 프라이빗 키를 저장합니다. Secrets Manager에서 프라이빗 키를 검색하고 Amazon S3와 통신하는 동안 프라이빗 키를 사용하도록 Lambda 함수를 수정합니다.

- C. Lambda 함수에 대한 IAM 역할을 생성합니다. S3 버킷에 대한 액세스를 허용하는 IAM 정책을 연결합니다.

- D. Lambda 함수에 대한 IAM 역할을 생성합니다. S3 버킷에 버킷 정책을 연결하여 액세스를 허용합니다. 함수의 IAM 역할을 보안 주체로 지정합니다.

- E. 보안 그룹을 생성합니다. 보안 그룹을 Lambda 함수에 연결합니다. 보안 그룹 ID를 통해 S3 버킷에 대한 액세스를 허용하는 버킷 정책을 연결합니다.

정답 : C, D

해설 : IAM 역할을 생성해서 버킷 정책과 연결한다.

02 .

보안 엔지니어가 example.com 라는 새 웹 사이트를 구성하고 있습니다. 보안 엔지니어는 사용자가 HTTPS를 통해 example.com 에 연결하도록 요구하여 웹 사이트와의 통신을 보호하려고 합니다.

다음 중 SSL/TLS 인증서를 저장하는 데 유효한 옵션은 무엇입니까?

- A. AWS Key Management Service(AWS KMS)에 저장된 사용자 지정 SSL 인증서

- B. Amazon CloudFront에 저장된 기본 SSL 인증서

- C. AWS Certificate Manager(ACM)에 저장된 사용자 지정 SSL 인증서

- D. Amazon S3에 저장된 기본 SSL 인증서

정답 : C

해설 : ACM 은 SSL 인증서를 배포하고 관리하는 전용 서비스이다.

03 .

보안 엔지니어는 회사의 Amazon EC2 인스턴스에서 발생할 수 있는 보안 이벤트를 조사하고 대응하기 위한 프로세스를 개발해야 합니다. 모든 EC2 인스턴스는 Amazon Elastic Block Store(Amazon EBS)에서 지원됩니다. 이 회사는 AWS Systems Manager를 사용하여 모든 EC2 인스턴스를 관리하며 모든 EC2 인스턴스에 Systems Manager Agent(SSM Agent)를 설치했습니다.

보안 엔지니어가 개발 중인 프로세스는 AWS 보안 모범 사례를 준수해야 하며 다음 요구 사항을 충족해야 합니다.

손상된 EC2 인스턴스의 휘발성 메모리와 비휘발성 메모리는 포렌식 목적으로 보존되어야 합니다.

손상된 EC2 인스턴스의 메타데이터는 해당 인시던트 티켓 정보로 업데이트되어야 합니다.

손상된 EC2 인스턴스는 조사 중에 온라인 상태를 유지해야 하지만 맬웨어의 확산을 방지하기 위해 격리해야 합니다.

휘발성 데이터 수집 중 모든 조사 활동은 프로세스의 일부로 캡처되어야 합니다.

보안 엔지니어가 최소한의 운영 오버헤드로 이러한 요구 사항을 충족하기 위해 수행해야 하는 단계 조합은 무엇입니까? (세 가지를 선택한다.)

- A. 손상된 EC2 인스턴스에 대한 관련 메타데이터를 수집합니다. 종료 방지 기능을 활성화합니다. 액세스를 제한하도록 인스턴스의 보안 그룹을 업데이트하여 인스턴스를 격리합니다. 인스턴스가 속해 있는 모든 Auto Scaling 그룹에서 인스턴스를 분리합니다. Elastic Load Balancing(ELB) 리소스에서 인스턴스를 등록 취소합니다.

- B. 손상된 EC2 인스턴스에 대한 관련 메타데이터를 수집합니다. 종료 방지 기능을 활성화합니다. 인스턴스를 모든 소스 및 대상 트래픽을 거부하는 격리 서브넷으로 이동합니다. 인스턴스를 서브넷과 연결하여 액세스를 제한합니다. 인스턴스가 속해 있는 모든 Auto Scaling 그룹에서 인스턴스를 분리합니다. Elastic Load Balancing(ELB) 리소스에서 인스턴스를 등록 취소합니다.

- C. Systems Manager Run Command를 사용하여 휘발성 데이터를 수집하는 스크립트를 호출합니다.

- D. 손상된 EC2 인스턴스에 대한 Linux SSH 또는 Windows 원격 데스크톱 프로토콜(RDP) 세션을 설정하여 휘발성 데이터를 수집하는 스크립트를 호출합니다.

- E. 후속 조사를 위해 손상된 EC2 인스턴스의 EBS 볼륨에 대한 스냅샷을 생성합니다. 관련 메타데이터 및 인시던트 티켓 정보로 인스턴스에 태그를 지정합니다.

- F. Systems Manager State Manager 연결을 생성하여 손상된 EC2 인스턴스의 EBS 볼륨 스냅샷을 생성합니다. 관련 메타데이터 및 인시던트 티켓 정보로 인스턴스에 태그를 지정합니다.

정답 : A, C, E

해설 : 현재 EC2 Instance 의 메타데이터를 수집하고, 종료 방지한 다음 네트워크 차단, 스냅샷 캡처 순으로 조사한다.

실행 중인 인스턴스를 다른 서브넷으로 옮길 수 없다. SMS 를 사용하여 백업을 할 수 있지만, 메타데이터 및 인시던트 티켓 정보로 태그를 지정하는 부분을 자동화 할 수 없다.

04 .

회사의 AWS Organizations에 조직이 있습니다. 이 회사는 조직에서 AWS CloudFormation StackSets를 사용하여 다양한 AWS 설계 패턴을 환경에 배포하려고 합니다. 이러한 패턴은 Amazon EC2 인스턴스, Elastic Load Balancing(ELB) 로드 밸런서, Amazon RDS 데이터베이스, Amazon Elastic Kubernetes Service(Amazon EKS) 클러스터 또는 Amazon Elastic Container Service(Amazon ECS) 클러스터로 구성됩니다.

현재 이 회사의 개발자는 자체 CloudFormation 스택을 생성하여 전반적인 전송 속도를 높일 수 있습니다. 공유 서비스 AWS 계정의 중앙 집중식 CI/CD 파이프라인은 각 CloudFormation 스택을 배포합니다.

회사의 보안 팀은 이미 내부 표준에 따라 각 서비스에 대한 요구 사항을 제공했습니다. 내부 표준을 준수하지 않는 리소스가 있는 경우 보안 팀은 적절한 조치를 취하기 위해 알림을 받아야 합니다. 보안 팀은 개발자에게 현재와 동일한 전체 제공 속도를 유지할 수 있는 기능을 제공하는 알림 솔루션을 구현해야 합니다.

가장 운영 효율적인 방식으로 이러한 요구 사항을 충족하는 솔루션은 무엇입니까?

- A. Amazon Simple Notification Service(Amazon SNS) 주제를 생성합니다. 보안 팀의 이메일 주소를 SNS 주제에 구독합니다. CI/CD 파이프라인의 빌드 단계 전에 모든 CloudFormation 템플릿에서 aws cloudformation validate-template AWS CLI 명령을 실행할 사용자 지정 AWS Lambda 함수를 생성합니다. 문제가 발견되면 SNS 주제에 알림을 게시하도록 CI/CD 파이프라인을 구성합니다.

- B. Amazon Simple Notification Service(Amazon SNS) 주제를 생성합니다. 보안 팀의 이메일 주소를 SNS 주제에 구독합니다. CloudFormation Guard에서 각 리소스 구성에 대한 사용자 지정 규칙을 생성합니다. CI/CD 파이프라인에서 빌드 단계 전에 CloudFormation 템플릿에서 cfn-guard 명령을 실행하도록 Docker 이미지를 구성합니다. 문제가 발견되면 SNS 주제에 알림을 게시하도록 CI/CD 파이프라인을 구성합니다.

- C. Amazon Simple Notification Service(Amazon SNS) 주제 및 Amazon Simple Queue Service(Amazon SQS) 대기열을 생성합니다. 보안 팀의 이메일 주소를 SNS 주제에 구독합니다. 공유 서비스 AWS 계정에 Amazon S3 버킷을 생성합니다. S3 버킷에 새 객체가 추가될 때 SQS 대기열에 게시할 이벤트 알림을 포함합니다. 개발자가 CloudFormation 템플릿을 S3 버킷에 넣어야 합니다. SQS 대기열 깊이에 따라 자동으로 확장되는 EC2 인스턴스를 시작합니다. CloudFormation Guard를 사용하여 템플릿을 스캔하고 문제가 없는 경우 템플릿을 배포하도록 EC2 인스턴스를 구성합니다. 문제가 발견되면 SNS 주제에 알림을 게시하도록 CI/CD 파이프라인을 구성합니다.

- D. 개발자가 각 AWS 계정에 배포할 수 있는 표준 리소스 세트를 포함하는 중앙 집중식 CloudFormation 스택 세트를 생성합니다. 보안 요구 사항을 충족하도록 각 CloudFormation 템플릿을 구성합니다. 새로운 리소스 또는 구성의 경우 CloudFormation 템플릿을 업데이트하고 검토를 위해 보안 팀에 템플릿을 보냅니다. 검토가 완료되면 개발자가 사용할 수 있도록 새 CloudFormation 스택을 리포지토리에 추가합니다.

정답 : A

해설 : 다른 선택지는 오버헤드가 발생한다.

05 .

한 회사가 레거시 시스템 중 하나를 온프레미스 데이터 센터에서 AWS로 마이그레이션하고 있습니다. 애플리케이션 서버는 AWS에서 실행되지만 규정 준수를 위해 데이터베이스는 온프레미스 데이터 센터에 남아 있어야 합니다. 데이터베이스는 네트워크 대기 시간에 민감합니다. 또한 온프레미스 데이터 센터와 AWS 간에 이동하는 데이터에는 IPsec 암호화가 있어야 합니다.

이러한 요구 사항을 충족할 수 있는 AWS 솔루션 조합은 무엇입니까? (두 가지를 선택합니다.)

- A. AWS Site-to-Site VPN

- B. AWS Direct Connect

- C. AWS VPN Cloud Hub

- D. VPC Peering

- E. NAT Gateway

정답 : A, B

06.

한 회사에 수십 개의 Amazon DynamoDB 테이블을 사용하여 데이터를 저장하는 애플리케이션이 있습니다. 감사자는 테이블이 회사의 데이터 보호 정책을 준수하지 않는다는 것을 발견했습니다.

회사의 보존 정책에 따르면 모든 데이터는 매월 15일 자정에 한 번, 매월 25일 자정에 한 번, 두 번 백업해야 합니다. 회사는 백업을 3개월 동안 보관해야 합니다.

보안 엔지니어는 이러한 요구 사항을 충족하기 위해 어떤 단계를 조합해야 합니까? (두 가지를 선택합니다.)

- A. DynamoDB 온디맨드 백업 기능을 사용하여 백업 계획을 생성합니다. 3개월 후에 백업이 만료되도록 수명 주기 정책을 구성합니다.

- B. AWS DataSync를 사용하여 백업 계획을 생성합니다. 3개월의 보존 기간을 포함하는 백업 규칙을 추가합니다.

- C. AWS Backup을 사용하여 백업 계획을 생성합니다. 3개월의 보존 기간을 포함하는 백업 규칙을 추가합니다.

- D. cron 일정 표현식을 사용하여 백업 빈도를 설정합니다. 각 DynamoDB 테이블을 백업 계획에 할당합니다.

- E. 속도 스케줄 표현식을 사용하여 백업 빈도를 설정합니다. 각 DynamoDB 테이블을 백업 계획에 할당합니다.

정답 : C, D

해설 : AWS Backup을 사용하여 Amazon DynamoDB에 대한 예약된 백업 설정 | Amazon Database 블로그

단순 rate schedule 표현식은 고정된 주기를 지정할 수 없다.

07.

회사는 다중 계정 인증 및 권한 부여를 위한 확장 가능한 솔루션을 구현하기 위해 보안 엔지니어가 필요합니다. 이 솔루션은 추가 사용자 관리 아키텍처 구성 요소를 도입해서는 안 됩니다. 네이티브 AWS 기능을 가능한 한 많이 사용해야 합니다. 보안 엔지니어가 모든 기능을 활성화하고 AWS IAM Identity Center(AWS Single Sign-On)를 활성화한 상태로 AWS Organizations를 설정했습니다.

보안 엔지니어가 작업을 완료하기 위해 수행해야 하는 추가 단계는 무엇입니까?

- A. AD Connector를 사용하여 AWS 계정에 액세스해야 하는 모든 직원에 대한 사용자 및 그룹을 생성합니다. AD Connector 그룹을 AWS 계정에 할당하고 직원의 직무 및 액세스 요구 사항에 따라 IAM 역할에 연결합니다. 직원들에게 AWS Directory Service 사용자 포털을 사용하여 AWS 계정에 액세스하도록 지시합니다.

- B. IAM Identity Center 기본 디렉터리를 사용하여 AWS 계정에 액세스해야 하는 모든 직원에 대한 사용자 및 그룹을 생성합니다. AWS 계정에 그룹을 할당하고 직원의 직무 및 액세스 요구 사항에 따라 권한 집합에 연결합니다. 직원에게 IAM Identity Center 사용자 포털을 사용하여 AWS 계정에 액세스하도록 지시합니다.

- C. IAM Identity Center 기본 디렉터리를 사용하여 AWS 계정에 액세스해야 하는 모든 직원에 대한 사용자 및 그룹을 생성합니다. IAM Identity Center 그룹을 모든 계정에 있는 IAM 사용자에게 연결하여 기존 권한을 상속합니다. 직원에게 IAM Identity Center 사용자 포털을 사용하여 AWS 계정에 액세스하도록 지시합니다.

- D. Microsoft Active Directory용 AWS 디렉터리 서비스를 사용하여 AWS 계정에 액세스해야 하는 모든 직원에 대한 사용자 및 그룹을 생성합니다. 생성된 디렉터리에서 AWS Management Console 액세스를 활성화하고 IAM Identity Center를 통합 계정 및 권한 집합에 대한 정보 소스로 지정합니다. 직원들에게 AWS Directory Service 사용자 포털을 사용하여 AWS 계정에 액세스하도록 지시합니다.

정답 : B

해설 : AWS Identity Center FAQ - Amazon Web Services(AWS)

08 .

한 회사에서 Amazon GuardDuty를 배포했으며 이제 잠재적 위협에 대한 자동화를 구현하려고 합니다. 이 회사는 회사의 AWS 환경에 있는 Amazon EC2 인스턴스에서 발생하는 RDP 무차별 암호 대입 공격부터 시작하기로 결정했습니다. 보안 엔지니어는 조사 및 잠재적인 수정이 이루어질 때까지 의심스러운 인스턴스에서 감지된 통신을 차단하는 솔루션을 구현해야 합니다.

이러한 요구 사항을 충족하는 솔루션은 무엇입니까?

- A. 이벤트를 Amazon Kinesis 데이터 스트림으로 전송하도록 GuardDuty를 구성합니다. Amazon Simple Notification Service(Amazon SNS)를 통해 회사에 알림을 보내는 Amazon Kinesis Data Analytics for Apache Flink 애플리케이션을 사용하여 이벤트를 처리합니다. 네트워크 ACL에 규칙을 추가하여 의심스러운 인스턴스에서 들어오고 나가는 트래픽을 차단합니다.

- B. 이벤트를 Amazon EventBridge로 전송하도록 GuardDuty를 구성합니다. AWS WAF 웹 ACL을 배포합니다. Amazon Simple Notification Service(Amazon SNS)를 통해 회사에 알림을 보내고 의심스러운 인스턴스에서 들어오고 나가는 트래픽을 차단하는 웹 ACL 규칙을 추가하는 AWS Lambda 함수를 사용하여 이벤트를 처리합니다.

- C. AWS Security Hub를 활성화하여 GuardDuty 결과를 수집하고 이벤트를 Amazon EventBridge로 보냅니다. AWS Network Firewall을 배포합니다. 의심스러운 인스턴스에서 들어오고 나가는 트래픽을 차단하기 위해 Network Firewall 방화벽 정책에 규칙을 추가하는 AWS Lambda 함수를 사용하여 이벤트를 처리합니다.

- D. AWS Security Hub를 활성화하여 GuardDuty 결과를 수집합니다. Amazon Kinesis 데이터 스트림을 Security Hub의 이벤트 대상으로 구성합니다. 의심스러운 인스턴스의 보안 그룹을 연결을 허용하지 않는 보안 그룹으로 대체하는 AWS Lambda 함수로 이벤트를 처리합니다.

정답 : C

해설 : GuardDuty 탐지를 Security Hub 로 보내는 것은 간단하고 비용 효율적이다. EventBridge 를 활용해서 데이터들을 핸들링할 수 있으며, 번거로운 Kinesis Data Stream 을 사용할 필요가 없다. WAF 는 80 포트와 443 포트만 차단하므로 RDP 389 포트는 차단할 수 없다. 보안 그룹은 의심스러운 트래픽을 차단하는데 사용하는 서비스가 아니다.

09 .

회사에 프로덕션 애플리케이션을 호스팅하는 AWS 계정이 있습니다. 회사는 Amazon GuardDuty가 계정에서 Impact:IAMUser/AnomalousBehavior 결과를 감지했다는 이메일 알림을 받습니다. 보안 엔지니어는 이 보안 인시던트에 대한 조사 플레이북을 실행해야 하며 애플리케이션에 영향을 주지 않고 정보를 수집하고 분석해야 합니다.

이러한 요구 사항을 가장 빠르게 충족하는 솔루션은 무엇입니까?

- A. 읽기 전용 자격 증명을 사용하여 AWS 계정에 로그인합니다. 사용된 IAM 자격 증명에 대한 자세한 내용은 GuardDuty 결과를 검토하십시오. IAM 콘솔을 사용하여 IAM 보안 주체에 DenyAll 정책을 추가합니다.

- B. 읽기 전용 자격 증명을 사용하여 AWS 계정에 로그인합니다. GuardDuty 결과를 검토하여 어떤 API 호출이 결과를 시작했는지 확인합니다. Amazon Detective를 사용하여 컨텍스트에서 API 호출을 검토합니다.

- C. 관리자 자격 증명을 사용하여 AWS 계정에 로그인합니다. 사용된 IAM 자격 증명에 대한 자세한 내용은 GuardDuty 결과를 검토하십시오. IAM 콘솔을 사용하여 IAM 보안 주체에 DenyAll 정책을 추가합니다.

- D. 읽기 전용 자격 증명을 사용하여 AWS 계정에 로그인합니다. GuardDuty 결과를 검토하여 어떤 API 호출이 결과를 시작했는지 확인합니다. AWS CloudTrail Insights 및 AWS CloudTrail Lake를 사용하여 컨텍스트에서 API 호출을 검토합니다.

정답 : B

해설 : Amazon GuardDuty를 사용하여 AWS 계정 내에서 의심스러운 활동을 탐지하는 방법 | AWS 보안 블로그

10 .

회사 A에는 계정 A라는 AWS 계정이 있습니다. 회사 A는 최근에 인수한 회사 B에 계정 B라는 AWS 계정이 있습니다. 회사 B는 파일을 Amazon S3 버킷에 저장합니다. 관리자는 계정 A의 사용자에게 계정 B의 S3 버킷에 대한 전체 액세스 권한을 부여해야 합니다.

관리자가 계정 A의 사용자가 계정 B의 S3 버킷에 액세스할 수 있도록 IAM 권한을 조정한 후에도 사용자는 여전히 S3 버킷의 파일에 액세스할 수 없습니다.

이 문제를 해결할 수 있는 솔루션은 무엇입니까?

- A. 계정 B에서 버킷 ACL을 생성하여 계정 A의 사용자가 계정 B의 S3 버킷에 액세스할 수 있도록 합니다.

- B. 계정 B에서 객체 ACL을 생성하여 계정 A의 사용자가 계정 B의 S3 버킷에 있는 모든 객체에 액세스할 수 있도록 합니다.

- C. 계정 B에서 계정 A의 사용자가 계정 B의 S3 버킷에 액세스할 수 있도록 허용하는 버킷 정책을 생성합니다.

- D. 계정 B에서 계정 A의 사용자가 계정 B의 S3 버킷에 액세스할 수 있도록 허용하는 사용자 정책을 생성합니다.

정답 : C

해설 : 예제 2: 버킷 소유자가 교차 계정 버킷 권한을 부여 - Amazon Simple Storage Service

Example 2: Bucket owner granting cross-account bucket permissions - Amazon Simple Storage Service

Account A can also directly grant a user in Account B permissions using a bucket policy. However, the user will still need permission from the parent account, Account B, to which the user belongs, even if Account B doesn't have permissions from Account A.

docs.aws.amazon.com

11 .

회사에서 AWS Security Hub에서 중요한 결과에 대한 이메일 알림을 수신하려고 합니다. 회사에는 이 기능을 지원하는 기존 아키텍처가 없습니다. 어떤 솔루션이 요구 사항을 충족합니까?

- A. AWS Lambda 함수를 생성하여 중요한 Security Hub 결과를 식별합니다. Lambda 함수의 대상으로 Amazon Simple Notification Service(Amazon SNS) 주제를 생성합니다. 이메일 엔드포인트를 SNS 주제에 구독하여 게시된 메시지를 수신합니다.

- B. Amazon Kinesis Data Firehose 전송 스트림을 생성합니다. 전송 스트림을 Amazon EventBridge와 통합합니다. 중요한 Security Hub 결과를 감지하는 필터가 있는 EventBridge 규칙을 생성합니다. 결과를 이메일 주소로 보내도록 전송 스트림을 구성합니다.

- C. Amazon EventBridge 규칙을 생성하여 중요한 Security Hub 결과를 탐지합니다. Amazon Simple Notification Service(Amazon SNS) 주제를 EventBridge 규칙의 대상으로 생성합니다. 이메일 엔드포인트를 SNS 주제에 구독하여 게시된 메시지를 수신합니다.

- D. Amazon EventBridge 규칙을 생성하여 중요한 Security Hub 결과를 탐지합니다. Amazon Simple Email Service(Amazon SES) 주제를 EventBridge 규칙의 대상으로 생성합니다. Amazon SES API를 사용하여 메시지 형식을 지정합니다. 메시지를 받을 이메일 주소를 선택합니다.

정답 : C

해설 : https://docs.aws.amazon.com/securityhub/latest/userguide/securityhub-cwe-all-findings.html

12 .

다국적 기업이 한국에 새로운 사업체를 설립했습니다. 또한 이 회사는 한국 리전의 워크로드를 포함하기 위해 새로운 AWS 계정을 설정했습니다. 회사는 ap-northeast-2 리전의 새 계정에 워크로드를 설정했습니다. 워크로드는 Amazon EC2 인스턴스의 3개 Auto Scaling 그룹으로 구성됩니다. 이 리전에서 작동하는 모든 워크로드는 시스템 로그와 애플리케이션 로그를 7년 동안 보관해야 합니다.

보안 엔지니어는 확장 활동 중에 각 인스턴스에 대한 로깅 데이터가 손실되지 않도록 하는 솔루션을 구현해야 합니다. 또한 솔루션은 필요한 기간인 7년 동안만 로그를 보관해야 합니다.

보안 엔지니어가 이러한 요구 사항을 충족하기 위해 수행해야 하는 단계는 무엇입니까? (세 가지를 선택한다.)

- A. 오토 스케일링이 시작하는 모든 EC2 인스턴스에 Amazon CloudWatch 에이전트가 설치되어 있는지 확인합니다. CloudWatch 에이전트 구성 파일을 생성하여 필요한 로그를 Amazon CloudWatch Logs에 전달합니다.

- B. 원하는 로그 그룹의 로그 보존 기간을 7년으로 설정합니다.

- C. 오토 스케일링에서 사용하는 시작 구성 또는 시작 템플릿에 IAM 역할을 연결합니다. Amazon CloudWatch Logs에 로그를 전달하는 데 필요한 권한을 제공하도록 역할을 구성합니다.

- D. 오토 스케일링에서 사용하는 시작 구성 또는 시작 템플릿에 IAM 역할을 연결합니다. 로그를 Amazon S3에 전달하는 데 필요한 권한을 제공하도록 역할을 구성합니다.

- E. 오토 스케일링이 시작하는 모든 EC2 인스턴스에 로그 전달 애플리케이션이 설치되어 있는지 확인합니다. 로그를 주기적으로 번들로 묶어 Amazon S3에 전달하도록 로그 전달 애플리케이션을 구성합니다.

- F. 대상 S3 버킷에서 7년 후에 객체를 만료하도록 Amazon S3 수명 주기 정책을 구성합니다.

정답 : A, B, C

해설 : EC2 CloudWatch 로그 전송 및 저장만 있으면 Okay

13 .

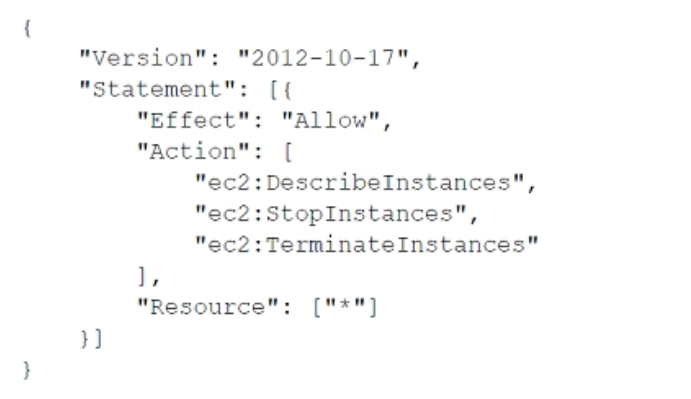

한 보안 엔지니어가 AWS API 작업을 보호하기 위한 IAM 정책을 설계하고 있습니다. 이 정책은 IAM 사용자가 AWS 프로덕션 계정의 특정 서비스에 액세스할 수 있도록 멀티 팩터 인증(MFA)을 적용해야 합니다. 각 세션은 2시간 동안만 유효해야 합니다. IAM 정책의 현재 버전은 다음과 같습니다.

이러한 요구 사항을 충족하기 위해 보안 엔지니어가 IAM 정책에 추가해야 하는 조건 조합은 무엇입니까? (두 가지를 선택합니다.)

- A. "부울": {"aws:MultiFactorAuthPresent": "true"}

- B. "부울": {"aws:MultiFactorAuthPresent": "false"}

- C. "숫자보다 적음": {"aws:MultiFactorAuthAge": "7200"}

- D. "숫자보다 큼": {"aws:MultiFactorAuthAge": "7200"}

- E. "숫자보다 적음": {"최대 세션 기간": "7200"}

정답 : A. C

해설 : Secure API access with MFA - AWS Identity and Access Management

14 .

회사는 AWS Organizations를 사용하며 여러 AWS 계정에 걸쳐 프로덕션 워크로드를 보유하고 있습니다. 보안 엔지니어는 프로덕션 워크로드가 포함된 모든 계정에서 의심스러운 동작을 사전에 모니터링하는 솔루션을 설계해야 합니다.

이 솔루션은 프로덕션 계정 전반에서 인시던트 수정을 자동화해야 합니다. 또한 솔루션은 중요한 보안 결과가 감지되면 Amazon Simple Notification Service(Amazon SNS) 주제에 알림을 게시해야 합니다. 또한 솔루션은 모든 보안 인시던트 로그를 전용 계정으로 보내야 합니다. 이러한 요구 사항을 충족하는 솔루션은 무엇입니까?

- A. 각 프로덕션 계정에서 Amazon GuardDuty를 활성화합니다. 전용 로깅 계정에서 각 프로덕션 계정의 모든 GuardDuty 로그를 집계합니다. AWS Lambda 함수를 직접 호출하도록 GuardDuty를 구성하여 인시던트를 해결합니다. SNS 주제에도 알림을 게시하도록 Lambda 함수를 구성합니다.

- B. 각 프로덕션 계정에서 AWS Security Hub를 활성화합니다. 전용 로깅 계정에서 각 프로덕션 계정의 모든 Security Hub 결과를 집계합니다. AWS Config 및 AWS Systems Manager를 사용하여 인시던트를 해결합니다. SNS 주제에도 알림을 게시하도록 Systems Manager를 구성합니다.

- C. 각 프로덕션 계정에서 Amazon GuardDuty를 활성화합니다. 전용 로깅 계정에서 각 프로덕션 계정의 모든 GuardDuty 로그를 집계합니다. Amazon EventBridge를 사용하여 GuardDuty 결과에서 사용자 지정 AWS Lambda 함수를 호출하여 인시던트를 해결합니다. SNS 주제에도 알림을 게시하도록 Lambda 함수를 구성합니다.

- D. 각 프로덕션 계정에서 AWS Security Hub를 활성화합니다. 전용 로깅 계정에서 각 프로덕션 계정의 모든 Security Hub 결과를 집계합니다. Amazon EventBridge를 사용하여 Security Hub 결과에서 사용자 지정 AWS Lambda 함수를 호출하여 인시던트를 해결합니다. SNS 주제에도 알림을 게시하도록 Lambda 함수를 구성합니다.

정답 : C

해설 : 여러 계정에서 Amazon GuardDuty 보안 결과를 관리하는 방법 | AWS 보안 블로그

15 .

한 회사가 개발 팀을 위한 다중 계정 구조를 설계하고 있습니다. 이 회사는 AWS Organizations와 AWS IAM Identity Center(AWS Single Sign-On)를 사용하고 있습니다. 회사는 개발 팀이 특정 AWS 리전만 사용할 수 있고 각 AWS 계정이 특정 AWS 서비스에만 액세스할 수 있도록 솔루션을 구현해야 합니다.

최소한의 운영 오버헤드로 이러한 요구 사항을 충족하는 솔루션은 무엇입니까?

- A. IAM Identity Center를 사용하면 Condition, Resource 및 NotAction 요소가 포함된 IAM 정책 설명으로 서비스 연결 역할을 설정하여 필요한 리전 및 서비스에만 액세스할 수 있습니다.

- B. 개발자가 사용할 수 없는 리전에서 AWS Security Token Service(AWS STS)를 비활성화합니다.

- C. Condition(조건), Resource(리소스) 및 NotAction(NotAction) 요소를 포함하는 SCP를 생성하여 필요한 리전 및 서비스에만 액세스할 수 있도록 합니다.

- D. 각 AWS 계정에 대해 IAM Identity Center에 대한 맞춤형 자격 증명 기반 정책을 생성합니다. Condition, Resource 및 NotAction 요소를 포함하는 문을 사용하여 필요한 리전 및 서비스에만 액세스를 허용합니다.

정답 : C

16 .

한 회사가 전자 상거래 응용 프로그램을 개발하고 있습니다. 이 애플리케이션은 Amazon EC2 인스턴스와 Amazon RDS MySQL 데이터베이스를 사용합니다. 규정 준수를 위해 데이터는 전송 중이거나 저장 중일 때 보호되어야 합니다. 이 회사는 운영 오버헤드를 최소화하고 비용을 최소화할 수 있는 솔루션이 필요했습니다.

이러한 요구 사항을 충족하는 솔루션은 무엇입니까?

- A. Application Load Balancer에서 AWS Certificate Manager(ACM)의 TLS 인증서를 사용합니다. EC2 인스턴스에 자체 서명된 인증서를 배포합니다. 데이터베이스 클라이언트 소프트웨어가 Amazon RDS에 대한 TLS 연결을 사용하는지 확인합니다. RDS DB 인스턴스의 암호화를 활성화합니다. EC2 인스턴스를 지원하는 Amazon Elastic Block Store(Amazon EBS) 볼륨에서 암호화를 활성화합니다.

- B. Application Load Balancer와 함께 타사 공급업체의 TLS 인증서를 사용합니다. EC2 인스턴스에 동일한 인증서를 설치합니다. 데이터베이스 클라이언트 소프트웨어가 Amazon RDS에 대한 TLS 연결을 사용하는지 확인합니다. 애플리케이션 데이터의 클라이언트 측 암호화를 위해 AWS Secrets Manager를 사용합니다.

- C. AWS CloudHSM을 사용하여 EC2 인스턴스에 대한 TLS 인증서를 생성합니다. EC2 인스턴스에 TLS 인증서를 설치합니다. 데이터베이스 클라이언트 소프트웨어가 Amazon RDS에 대한 TLS 연결을 사용하는지 확인합니다. CloudHSM의 암호화 키를 사용하여 애플리케이션 데이터를 클라이언트 측 암호화합니다.

- D. Amazon CloudFront를 AWS WAF와 함께 사용합니다. 오리진 EC2 인스턴스로 HTTP 연결을 전송합니다. 데이터베이스 클라이언트 소프트웨어가 Amazon RDS에 대한 TLS 연결을 사용하는지 확인합니다. 데이터를 RDS 데이터베이스에 저장하기 전에 애플리케이션 데이터의 클라이언트 측 암호화를 위해 AWS Key Management Service(AWS KMS)를 사용합니다.

정답 : A

'인프라 > AWS' 카테고리의 다른 글

| AWS DEA-C01 2 (0) | 2025.01.27 |

|---|---|

| AWS DEA-C01 (0) | 2025.01.27 |

| AWS EBS & EFS (0) | 2024.09.03 |

| AWS S3 정리 (6) | 2024.09.01 |

| AWS Step Functions (0) | 2024.08.20 |